售前客服二维码

文章均源于网络收集编辑侵删

提示:仅接受技术开发咨询!

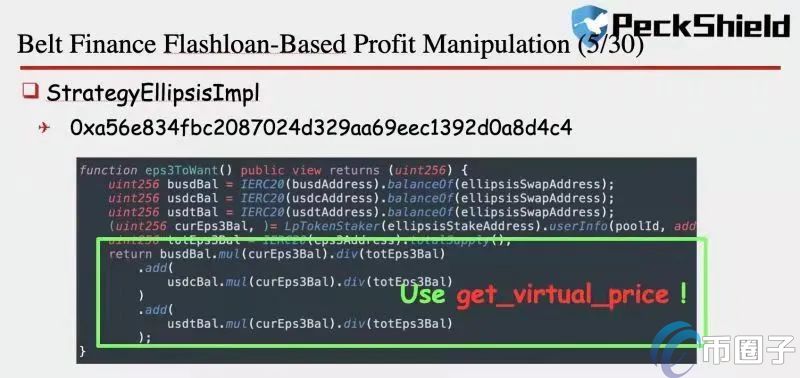

PeckShield通过跟踪分析发现,此次攻击源于攻击者对BUSD的反复买卖,并利用bEllipsisBUSD政策余额计算中的漏洞操纵bEllipsisBUSD价格牟利。

有趣的是,省略号是以太网DeFi协议的Curve授权的项目。从之前与Curve相关的攻击来看,潘多拉魔盒是不是又被打开了?

以下是攻击过程:

第一步,攻击者从PancakeSwap借出了8笔闪电贷款:

BUSD

翻转USDC-总线: 38,227,899.2 BUSD

BUSD

BUSD

翻转UST-总线: 17,505,135.1 BUSD

翻转VAI-总线: 17,294,888.2 BUSD

翻转羊驼毛-BUSD: 10,828,766.5

翻转蛋糕-母线: 10,728,353.2 BUSD

拯救1000万BUSD的战争政策;

第二步是将1.87亿条总线存入bVenusBUSD策略,然后将1.9亿条总线转换为1.69亿条USDT;通过省略合同;

重复举-换-充7次操作:攻击者从bvenussd策略中提取更多BUSD,通过省略号合同将1.9亿BUSD转化为1.69亿USDT,将BUSD存储到bvenussd策略中;

由于beltBUSD的价格取决于所有机枪池的余额之和,攻击者将BUSD放入bVenusBUSD策略,然后提出Busd理论上,因为资产数量不变,即使攻击者重复多次操作,也不会获利。但如果操纵其他策略,beltBUSD的价格会受到影响。

在这次攻击中,攻击者通过多次买卖BUSD来操纵价格,然后利用bEllipsis政策余额计算中的漏洞。

随后,攻击者通过neural(any swap)跨链桥将收购的资产批量转换为ETH,PeckShield下的反洗钱态势感知系统CoinHolmes将持续监控资产的变化。

这是本周以来BSC链的第四起安全事件。

本周,笔者对Fork PancakeBunny和Uniswap的安全事件进行了预警和分析,对BSC链的攻击呈现出加速增长的趋势。Ethereum DeFi攻击者是再次攻击还是出现了新的模仿者?

当攻击加速时,整个DeFi领域的安全基础值得重新审视,攻击者肯定是在看不止一颗新星。

Fork Curve的DeFi协议应该自行检查代码,排除类似漏洞,或者寻求专业审计团队的帮助,让败诉方恨得太晚。

文章均源于网络收集编辑侵删

提示:仅接受技术开发咨询!