售前客服二维码

文章均源于网络收集编辑侵删

提示:仅接受技术开发咨询!

2020年的DeFi是2020年密码经济秀的明星。总的来说,这将是加密货币的历史性一年。话虽如此,2020年出现了新一波复杂的攻击者,他们来探查并窃取年轻的DeFi项目持有的令牌。我们来回顾一下今年最大最“成功”的DeFi攻击。

(译者注:本文是对攻击的简要回顾。详见正文详阅链接。)

损失金额:约356,000美元

回收资金:无

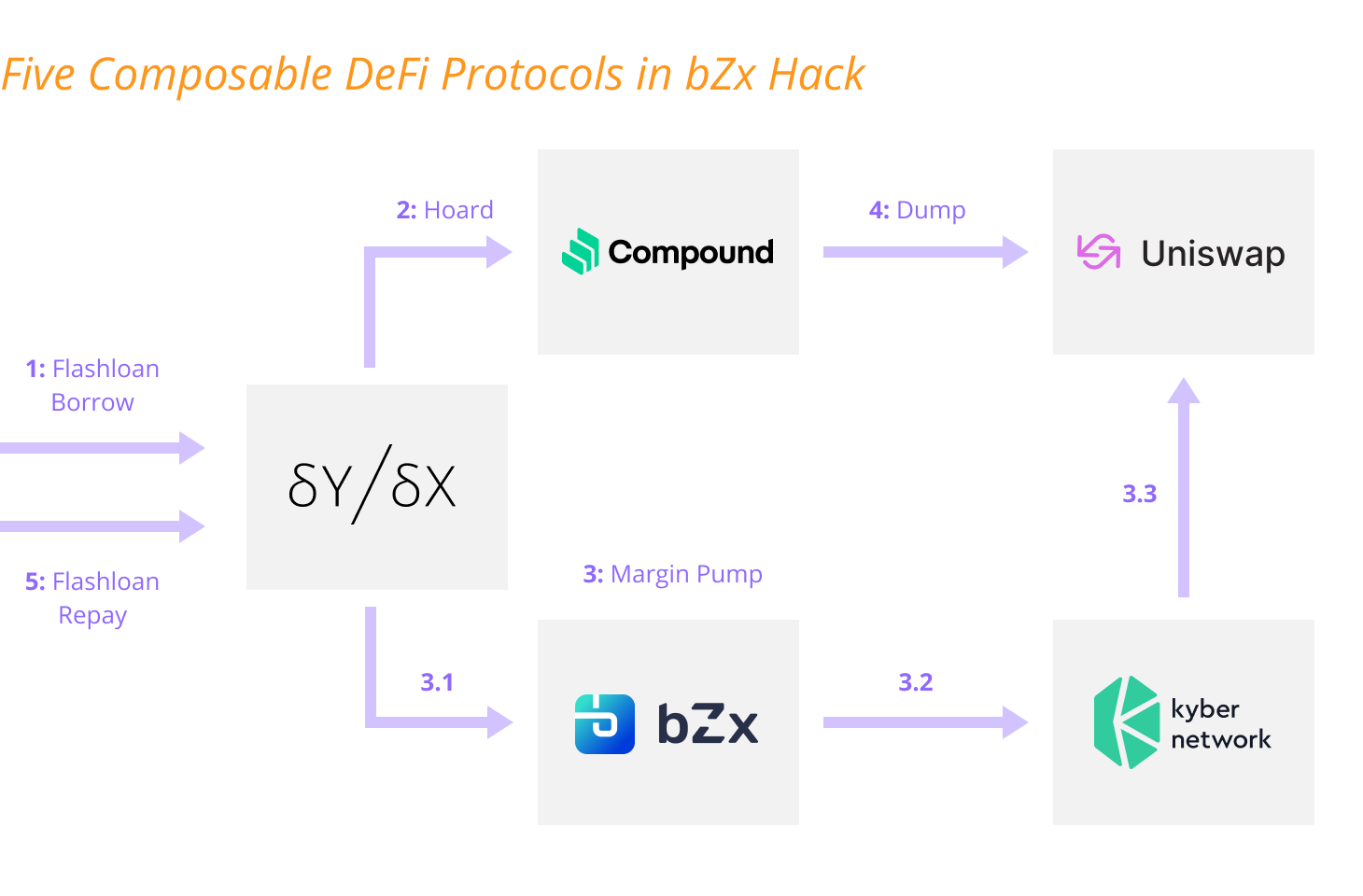

在这次袭击中,犯罪分子未经许可通过dYdX使用闪电贷款启动了一个“拉船”项目,涉及WBTC和bZx、Compound、KyberSwap和Uniswap项目。后续操作允许攻击者获得1200多ETH逃跑。

(bZx攻击中五个可组合的DeFi协议,来源:Paidun)

损失融资:约666,000美元

回收资金:无

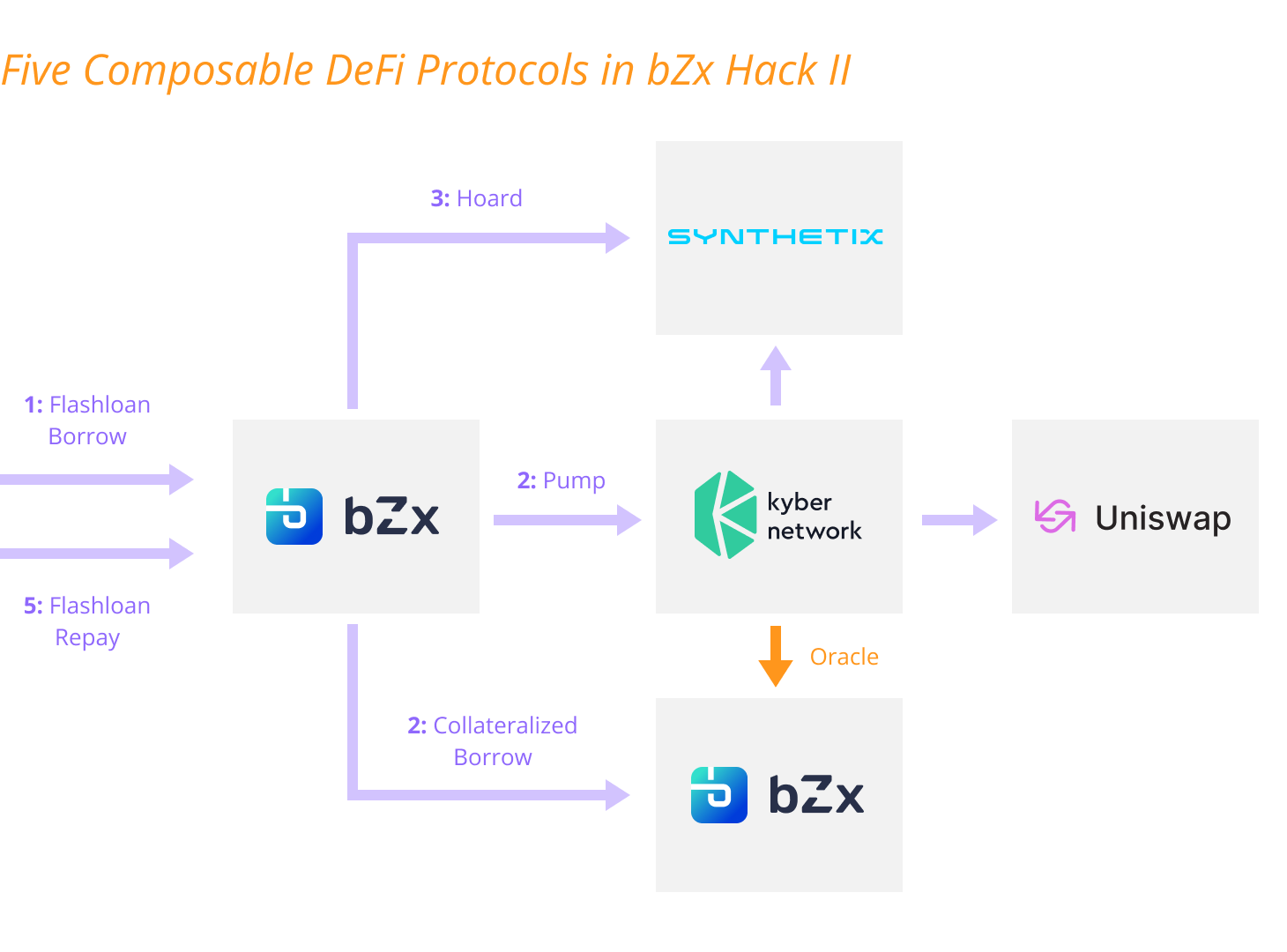

在第一次攻击bZx的几天后,攻击者对协议发起了又一次闪电贷款攻击。这一次,它涉及到为合成的sUSD令牌操纵预言机。攻击者还提高了sUSD令牌的价格,然后从bZx借出了ETH。

(第二次bZx攻击中的五个可组合的DeFi协议,来源:Paidun)

损失金额:2500万美元以上

回收资金:约2500万美元

2020年4月,imBTC的发行人Tokenlon是两次再入攻击的中心,第一次是针对Uniswap V1公司(有少量损失),第二次是从dForce的Lendf.me协议中窃取2500万美元。这次DeFi攻击围绕着ERC-777的“钩子”机制展开。如果令牌存放在不消除挂钩本身的协议中,可能会导致令牌被恶意合同使用。值得注意的是,Lendf.me攻击者在他们的IP地址和其他身份信息被泄露后,最终归还了从协议中窃取的令牌。

损失金额:约13.5万美元

回收资金:约135,000美元

Bancor网络中的这一严重缺陷,意味着许多用户无疑会无限期地批准一份智能合同,而这份合同可能允许任何人公开窃取Bancor用户的资金。在与白帽黑客的合作中,班科尔发现了这个漏洞,并立即试图“利用”它来防止恶意代理首先做同样的事情。自动抢先交易机器人意外加入,帮助Bancor在不知情的情况下省钱,这些机器人的主人立刻把钱还给Bancor。

损失金额:约522,000美元

回收资金:无

在这次事件中,一个非常聪明的DeFi黑客对平衡器发起了复杂的闪电贷款攻击。黑客通过Ethereum隐私解决方案Tornado.cash进行交易该计划本身就是针对STA和STONK通货紧缩代币及其交易成本机制,使得黑客盗取ETH、LINK、SNX和WBTC价值50万美元。

损失金额:约371,000美元

回收资金:无

Opyn,即DeFi期权协议,是这次黑客攻击的受害者,黑客利用这个漏洞“双锻炼”了这个项目的oToken。Opyn很快修复了这一攻击媒介,但这一攻击仍然导致智能合同的USDC抵押品被盗超过37万美元。

损失金额:约800万美元

回收资金:约800万美元

在这次攻击中,黑客利用bZx的iToken系统代码中的漏洞“人为增加他的余额”。这一事件凸显了智能合同审计并不能保证DeFi的完全安全,就像bZx在被攻击前实际上通过了Paidun和Certik的审计一样。幸运的是,bZx成功地从攻击者那里追回了所有损失的资金。

损失金额:约1500万美元

回收资金:约800万美元

卓越金融是一款总部位于NFT的游戏,由“渴望”的创始人安德烈克罗涅开发,在开发商宣布该项目的信息之前,它就已经吸引了大量的连锁关注。这就引出了德

Fi degens模仿这个项目,把谨慎抛到风后,创造了一个相当大的代币宝库,一个黑客通过闪电贷驱动的预言机操纵攻击迅速窃取资金。攻击者最终归还了1500万美元赃款中的800万美元,这些赃款是通过社区退款机制分配的。攻击类型:预言机操纵

损失金额:约2400万美元

找回资金:约250万美元

10月下旬,收益聚合协议Harvest Finance遭受了一次预言机操纵攻击,攻击者通过窃取的代币获得了超过2400万美元。具体来说,该协议的USDC和USDT机枪池是DeFi攻击的目标,主要集中在Curve.fi Y池的无常损失。

攻击类型:预言机操纵

损失金额:约330万美元

找回资金:无

去中心化的自治银行Cheese Bank因一次复杂的闪电贷攻击,被盗了价值超过300万美元的Dai、USDC和USDT。

攻击类型:漏洞攻击+重入

损失金额:约200万美元

找回资金:无

攻击者利用重入攻击,结合Akropolis项目存储池中的一个漏洞,窃取了价值200万美元的Dai稳定币。在攻击发生之前,Certik、Pessimistic和SmartDec已经对这个池子进行了审计,这再次提醒我们,审计并不能绝对保证DeFi安全。

攻击类型:预言机操纵

损失金额:约750万美元

找回资金:约200万美元

11月,收益聚合协议Value DeFi发现其中心化预言机被利用,其MultiStables机枪池被抽干。就在这一事件发生之前,Value DeFi刚刚发布了一个自命不凡的声明,称其优势之一是安全性更高。在攻击之后,该项目团队宣布了与去中心化预言机网络 Chainlink整合的计划。

攻击类型:漏洞利用+重入攻击

损失金额:约770万美元

找回资金:无

11月,稳定币项目Origin Dollar也成为了闪电贷攻击的受害者。攻击者使用恶意合约制造了大量的OUSD。事件发生后,Origin Dollar团队悬赏100万美元寻找相关线索。

攻击类型:漏洞利用

损失金额:约1970万美元

找回资金:无

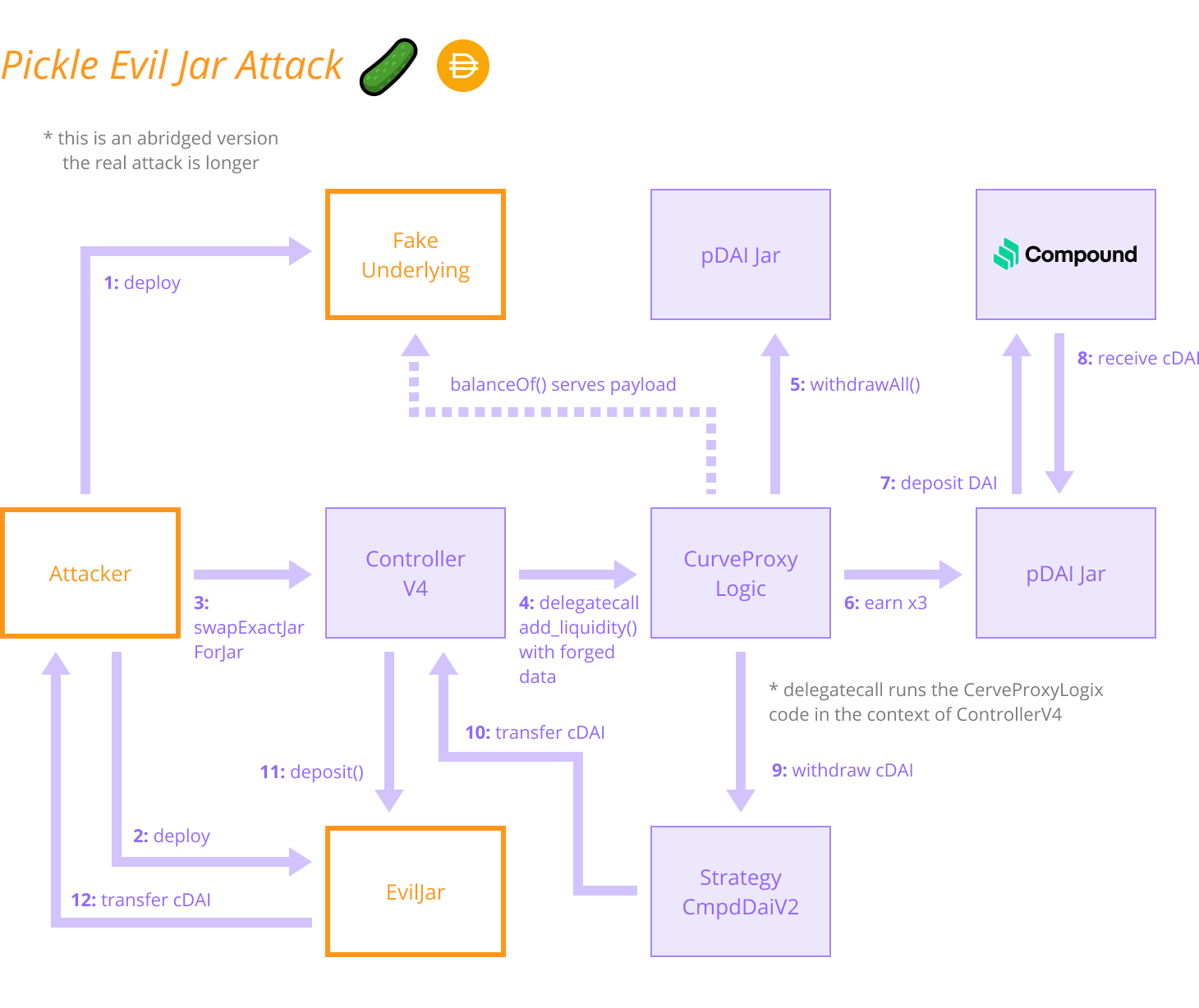

去年11月,收益聚合协议Pickle Finance的pDAI PickleJar被盗走近2000万Dai。这次复杂的攻击是攻击者在pDAI系统中安装一个“Evil Jar”来进行的,这个Jar被用来盗取pDAI的资金。

(Pickle的Evil Jar攻击,来源:banteg)

攻击类型:预言机操控

损失金额:约770万美元

找回资金:约585万美元

DeFi借贷平台Warp Finance在预言机操控中遭到攻击,被盗取超过700万美元的资金。由于该项目设计的一个奇怪之处,其团队能够取回被攻击者用作抵押品的币,即价值585万美元的ETH/DAI LP代币。

上述攻击事件涉及的被盗资金超过了1.2亿美元。2020年是DeFi的繁荣之年,随着该行业的崛起成为人们关注的焦点,攻击者也相应地将注意力转向了这一领域。从上面的攻击中可以清楚地看出,攻击DeFi协议并没有单一的方法,而是一些常见的攻击向量,导致一些年轻的DeFi项目沦为了牺牲品。到目前为止,这些日益增长的攻击造成的损失还不是灾难性的。然而,随着生态系统的持续发展和总锁仓量的膨胀,设计的资金将变得更多,攻击将更有利可图。至少可以预计,2021年将会看到更复杂的DeFi攻击。

文章均源于网络收集编辑侵删

提示:仅接受技术开发咨询!