售前客服二维码

文章均源于网络收集编辑侵删

提示:仅接受技术开发咨询!

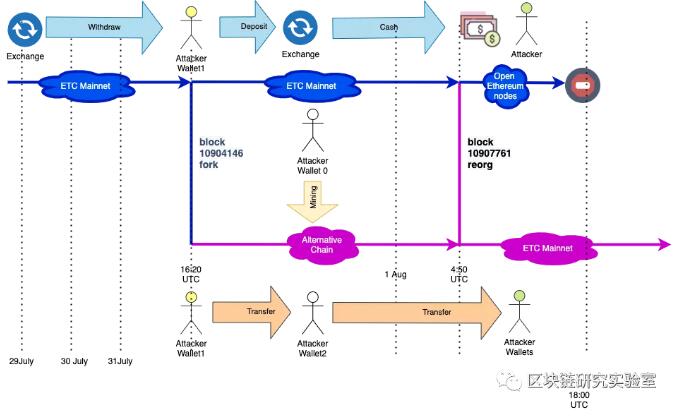

从7月31日到8月1日,以太网经典受到了51%黑客链的攻击。在本文中,我们将分析在这两次攻击中交易链的分叉。

要点:攻击者花费了807,260欧元(560万美元)和17.5 BTC(192,000美元)来获得攻击的哈希值。攻击者还获得了13K ETC作为区块开采的奖励,这不包括在两项费用中。

从重组和非重组链收集数据

在位查询中,我们基于开放以太网软件从以太网经典节点收集数据。就像分叉后出现的一样,软件有一个缺陷,区块链重组超出了某个程序段的数量。我们保留了所有的数据,包括重组后其他矿工在开放以太网软件上挖掘的一系列数据块。

似乎赶上重新排序的链的唯一方法是转移到其他节点软件,所以我们选择了Geth。但在此之前,我们将所有未改革链的数据存储在一个单独的数据库中,以供将来分析。

在Geth节点被同步后,我们重新索引来自块10904146的数据,并从块10904146重新组织它。

我们现在有两个数据集,它们在Bitquery资源管理器界面和GraphQL应用编程接口中公开:

来自开放以太网节点的非重组链(每个挖掘器都在这个节点上工作)

从Geth节点重新组织链(被攻击的对象工作)

这些数据集在块10904146之前具有相同的数据,并且差异从下一个块开始。例如,比较下一个块10904147:

通常,您可以使用以下格式的网址:

https://explorer.bitquery.io/ethclassic查询重组链(当前接受的链,以及带有攻击者挖掘块的链)

https://explorer.bitquery.io/ethclassic_reorg查询未改造的链(带有废弃块的链)

链条中的这些块之间有几个不同之处:

1.高度相同,但是哈希不同,因为这些块的内容不同。

2.父散列值是相同的,因为它们指向分叉开始的同一原始块(10904146)

3.矿工是不同的。重组链的挖掘者是攻击者0x 75 D1 e 5477 f1 fdad 6 E0 E3 d 433 ab 69 b 08 c 482 f 14 e,他在12小时内挖掘出3500多个区块来进行重组。没有重组链条的矿工是一些传统的矿工,他们不知道攻击者的存在,所以他们照常挖掘。

4.在重组和非重组链中,不仅区块、交易、转移、智能合同和事件不同。

让我们看看攻击者的采矿活动。

攻击者的采矿活动

攻击者设法将块从10904147插入到10907761。在10907761区块之后,他继续挖掘一些区块,但这并没有导致重大重组。攻击者的活动可以在以下位置查看:

攻击者在4天内总共挖掘了4280个街区。请注意,他在袭击前只做了一点点挖掘,袭击后就停止了挖掘。这不是普通矿工的行为。

结果,矿工们送来了所有的采矿奖励(13K,等等)。)到地址0x 401810 b 54720 faad 2394 FBE 817 dcdeae 014066 a 1

攻击时间表

根据我们的调查,攻击者执行了以下操作来执行51%的攻击:

1.7月29-31日。攻击者从兑换处提取了大约807千电子现金到几个钱包。

2.7月31日16:36。攻击者以双倍价格从Nicehash提供商daggerhashimoto购买哈希函数,开始挖掘数据块。采矿的总成本约为17.5 BTC(192,000)

3.7月31日,17:0017:40。攻击者将钱汇入连锁店自己的钱包,并将这些交易插入正在挖掘的区块。没有人发现这些事务的原因是攻击者没有宣布这些块。

4.世界协调时18:00年7月31日世界协调时2:50年8月1日。攻击者利用未改革的链条中的中间钱包将钱转回交易所,这是每个人都能看到的。在此期间,攻击者有足够的时间将这些货币兑换成美元,然后提取或购买BTC。攻击者将操作分成几个阶段,并攻击网络长达12小时,以避免被任何人怀疑。

5.8月1日4:53。攻击者使用步骤3中创建的交易分类帐,并在整个网络上发布它,然后执行链重组。这意味着用步骤3的事务替换步骤4的事务。

现在,让我们来看看这些步骤的细节,以及矿工是如何赚取超过8.07亿欧元(560万美元)的。

攻击者插入的事务(重组链)

在攻击中,矿工只插入了11笔交易。这可能导致“非法采矿者在采矿时不能上网”的原因。值得注意的是,这些事务不会被发送到其他挖掘者的事务mempool。所以它们不会被网络中的其他矿工开采。

看看这些交易:

请注意,前五个电子转账交易金额较高。让我们逐一检查这些交易。

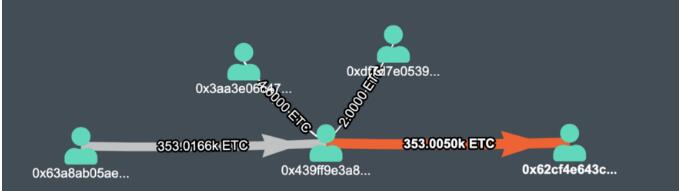

第一笔交易(值353005 ETC)(Tx)

第二笔交易(价值77955欧元)(德克萨斯州)

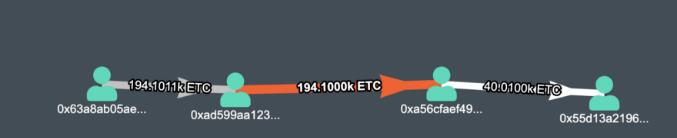

第三笔交易(价值194100美元)

第四笔交易(价值97710美元)

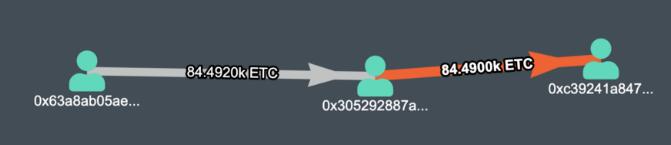

第五笔交易(金额:84490等)(德克萨斯州)

比较这些事务,您会注意到以下模式:

1.ETC(单位:千)

2.所有事务都源自地址0x 63 A8 ab 05 AE 4 a3 bed 92580 e05 E7 DCE 3 b 268 b 54 a 7f。

3.从7月1日攻击前开始,所有交易都在40分钟内完成。

钱包已准备好执行51%的攻击

要执行51%的攻击,攻击者必须将钱存入他/她控制的钱包。攻击前有5个地址已准备好余额:

1.在2020年7月29日至30日的22次交易中,0x 439 F9 E3 a 81 a 4847d 0 c 2041 c 06 e5a 272883 f69 f 2从0x 63 A8 ab 05 AE 4a 3 bed 92580 e 05 E7 dce3 b 268 b 54 a 7f收到353K ETC。

2.0x9ac 1785943 EAD 4 dafb 2198003786 B4 b 29143 f 081在2020年7月30日至31日的7次交易中,从0x 63 A8 ab 05 AE 4 a3 bed 92580 e05 E7 DCE 3 b 268 b54 a 7f收到78K ETC。

3.0xd 599 aa 123 C2 b5 b 00773 B9 BF adac 8 C3 e 97 ea 72d在2020年7月30日至31日的16次交易中,从0x 63 A8 ab 05 AE 4 a3 bed 92580 e05 E7 DCE 3 b 268 b54 a 7f收到194K ETC。

4.0xda 88 e a478545581 effa 3598 FD 11 fc 38 f 13 c 508在2020年7月30日至31日的7次交易中,从0x63 A8 ab 05 AE 4 a3 bed 92580 e 05 E7 DCE 3 b 268 b 54 a 7f收到97,700 ETC。

5.0x 305292887 ad 1 FFA 867 e 8564 c 804575 F3 D7 a 19 a 1f在2020年7月30日至31日的五次交易中,从0x 63 A8 ab 05 AE 4a 3 bed 92580 e 05 E7 DCE 3 b 268 b 54 a 7f收到84K ETC。

总体而言,在攻击之前,这些地址的电子交易总值约为807,000电子交易(560万美元)。

非重组链中的交易

当攻击开始时,没有人知道它,因为攻击者没有发布任何块。但是攻击者创建了一个私有事务,我们将其记录在第二个数据集(未改革的链)中。

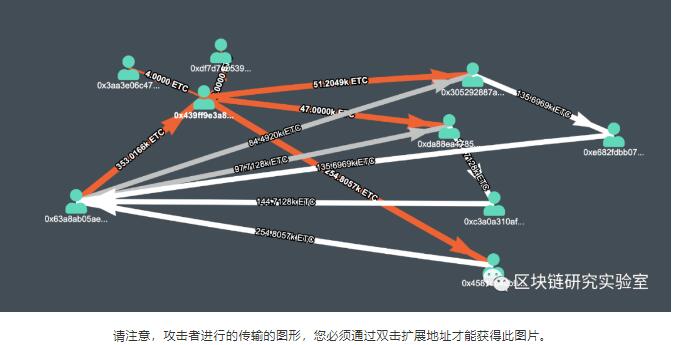

这张图片显示了我们之前提到的地址,并且显示了攻击者如何从交易所取出钱到他/她自己的钱包中,然后将钱转回交易所。

结合非重组链和重组链的数据,我们可以看到在非重组链中,我们可以看到资金返回到交易所:

在攻击之前,钱是从地址0x63a8到5个不同的地址提取的。我们认为0x63a8是兑换钱包。

在攻击过程中,钱通过1-3个中间地址返回到交易所0x63a8。

因此,从交易所0x63a8提取的所有资金都返还给了交易所0x63a8,这些交易得到了确认,因为没有人知道受到了攻击。

例如,以下交易显示了攻击者如何将少量资金转回交易所:

这可以在未改革的供应链中看到,这些交易至少在12小时内有效,而矿商则私下创建新区块。

结果攻击者以51%的成功率成功攻击了经典版本的以太网,从而获得807千以太网加挖掘奖励(13千以太网)。总数约为5,650,820美元。远远超过了采矿支出(19.2万美元)。

攻击者花了一个小时

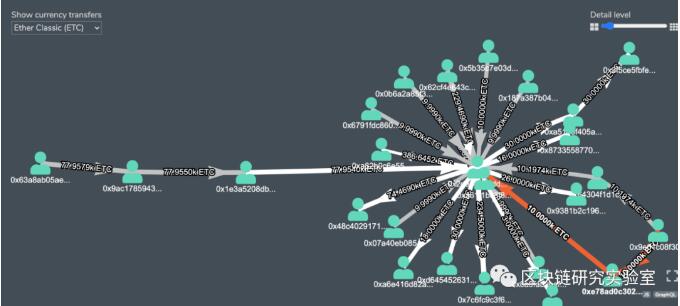

攻击者现在使用他/她的钱包中剩余的电子现金进行双重消费。在这里,我们看到一个典型的模式,分割许多地址和多跳传输。

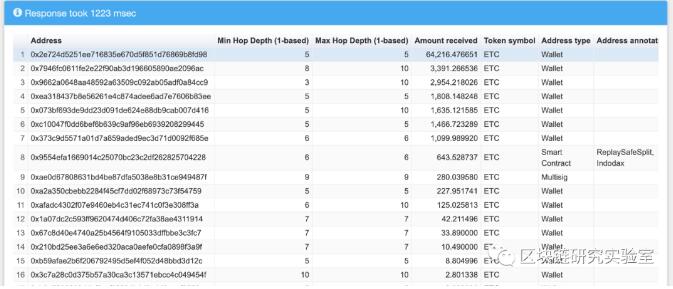

然而,使用我们的硬币路径技术,我们跟踪了花双使用的电子交易系统。截至编写时间的当前分布为:

从0x1e 3a 5208 db 53 be 56 b 6340 f 732 EC 526 B4 BDC 37981地址开始的Coinpath API报告

识别交换

我们不知道地址0x 63 A8 ab 05 AE 4 a3 bed 92580 e05 E7 DCE 3b 268 b 54 a 7f的确切所有者,但我们非常确信这是一次加密交换,因为有许多交易和其他行为。

我们可以猜测该地址属于OKEx交易所或其分支机构。在以太网主网络的同一个地址有许多与OKEx钱包相关的活动。

所有转账都是通过OKEx的其他钱包进行的

文章均源于网络收集编辑侵删

提示:仅接受技术开发咨询!